Table des matières

ToggleSécuriser ses formulaires contre les attaques XSS

Introduction

Lors d’un projet en cybersécurité, nous avons identifié et corrigé les failles de sécurité d’un formulaire de connexion vulnérable aux attaques XSS (Cross-Site Scripting). L’objectif ? Protéger les utilisateurs en renforçant la sécurité du formulaire.

Qu’est-ce qu’une attaque XSS ?

Une attaque XSS permet à un pirate d’injecter du code malveillant dans une application web. Il existe deux types principaux :

- XSS Reflet : le script est injecté via une URL et s’exécute immédiatement.

- XSS Persistant : le script est stocké sur le serveur et s’exécute chaque fois que la page est affichée.

Les failles détectées

En étudiant le projet, nous avons mis en lumière plusieurs problèmes :

- Absence de validation des entrées utilisateur.

- Sessions non sécurisées (cookies accessibles en JavaScript).

- Aucune protection contre les attaques XSS et injections SQL.

Comment nous avons sécurisé le formulaire

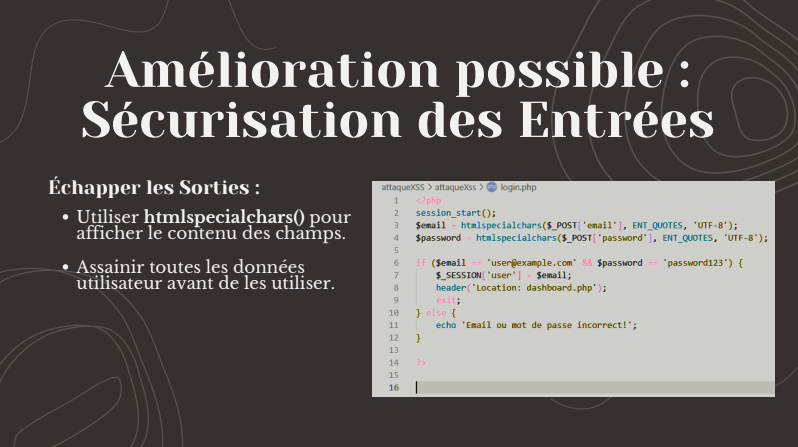

Pour éviter ces failles, plusieurs solutions ont été mises en place :

- Validation des entrées avec

htmlspecialchars()pour empêcher l’injection de scripts. - Sécurisation des cookies avec les attributs

HttpOnlyetSecure. - Implémentation de jetons CSRF pour bloquer les soumissions frauduleuses.

- Stockage des mots de passe avec

password_hash()pour une meilleure protection.

Conclusion

Avec ces améliorations, notre formulaire est désormais bien plus robuste face aux attaques XSS et CSRF. Les utilisateurs bénéficient d’une navigation plus sécurisée et d’une meilleure gestion des sessions. Sécuriser ses formulaires, c’est garantir une expérience fiable et sereine pour tous !