Table des matières

ToggleProtéger son site contre les attaques CSRF

Introduction

Lors de ce projet, nous avons étudié la vulnérabilité CSRF (Cross-Site Request Forgery), une attaque qui peut contraindre un utilisateur à exécuter une action à son insu.

Comprendre le problème

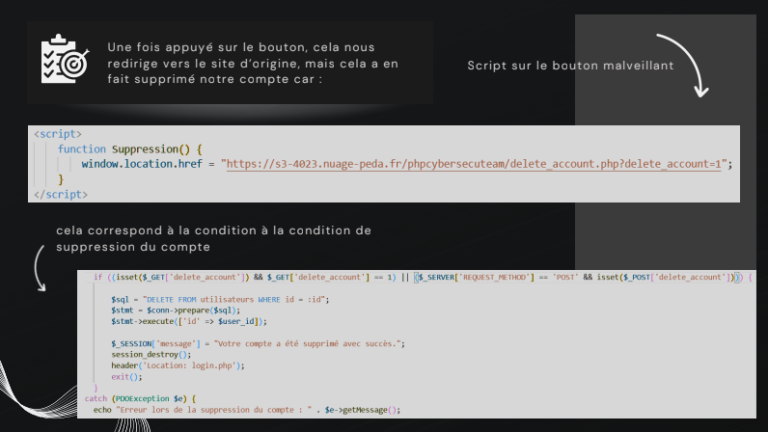

Nous avons conçu un site PHP avec un système d’inscription et de connexion des utilisateurs. Une fois connectés, les utilisateurs peuvent supprimer leur compte via un simple bouton. Cependant, une publicité malveillante intégrée à la page pouvait rediriger vers un site tiers et déclencher en arrière-plan la suppression du compte, sans que l’utilisateur ne s’en aperçoive.

Comment fonctionne l’attaque ?

Voici un scénario typique d’attaque CSRF :

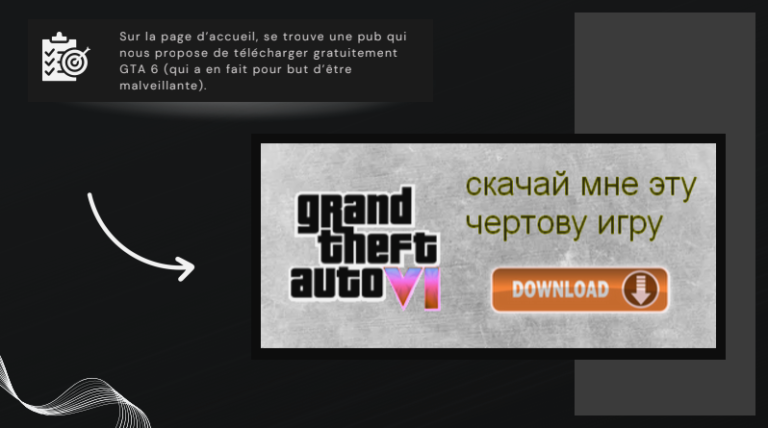

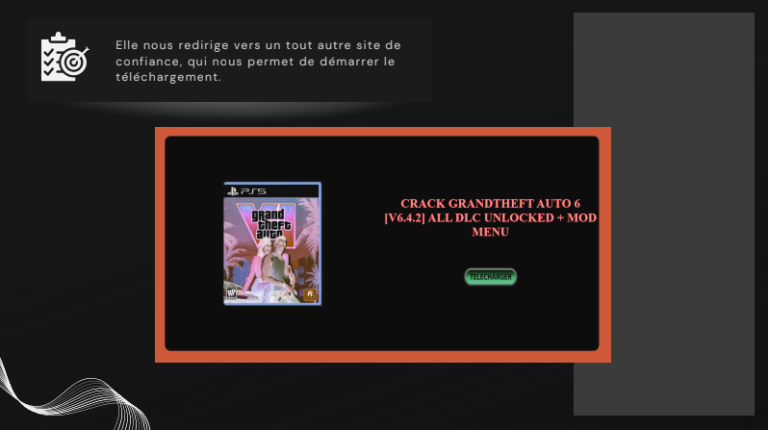

- L’utilisateur clique sur un lien frauduleux (exemple : une fausse publicité pour GTA 6).

- Ce lien exécute un script exploitant la suppression du compte, sans validation supplémentaire.

- L’utilisateur est redirigé ailleurs, ignorant totalement que son compte vient d’être supprimé.

Comment nous avons sécurisé l’application

Pour contrer cette menace, nous avons intégré un système de protection basé sur les jetons CSRF :

- Chaque formulaire contient un token CSRF unique.

- Lors de la soumission, le serveur vérifie si le token est valide.

- Si le token est absent ou incorrect, l’action est automatiquement refusée.

Conclusion

Grâce à l’utilisation des jetons CSRF, nous avons considérablement renforcé la sécurité en bloquant les requêtes malveillantes. Cette protection est indispensable pour empêcher des suppressions de comptes involontaires et d’autres actions non autorisées.